「厚労省の新しいガイドラインに対応しろと言われたけれど、何から手をつければいいのか…」─急にセキュリティ対策の見直しを迫られ、途方に暮れている医療機関の担当者は多いのではないでしょうか。

ランサムウェアなどのサイバー攻撃は年々巧妙化し、いまや医療機関が格好の標的となっています。ひとたびシステムがダウンすれば、電子カルテの閲覧や救急の受け入れがストップし、患者の命や病院経営そのものを脅かしかねません。しかし、「とにかくセキュリティを強化しろ」と言われても、予算も人も限られている中で、どこまでやれば正解なのか明確な答えが見えないのが現実です。

実際、対策が後手に回って手遅れになってしまう最大の原因は、「自院の課題が整理されておらず、具体的なアクションプランに落とし込めていない」ことです。

漠然と危機感を抱いているだけでは、万が一の事態を防ぐことはできません。逆に、最新のルールを正しく理解し、優先順位をつけて対策を講じている医療機関は、安全なシステム運用と経営の継続性を確実なものにしています。

この記事では、難解な「医療情報システムの安全管理に関するガイドライン第6.0版」を徹底的に噛み砕き、医療機関が今すぐ実施すべき具体的な対策を実践的な「チェックリスト形式」でご紹介します。あなたの病院のシステムと患者を守るための第一歩として、ぜひお役立てください。

簡単に説明する動画を作成しました!

目次

サイバー攻撃の現状と影響

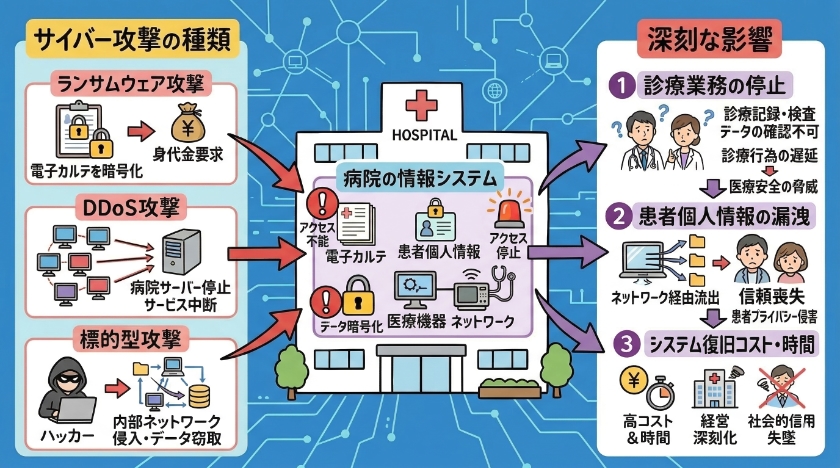

サイバー攻撃の種類

サイバー攻撃は、その目的や手法によって多岐に分類されます。

代表的なものとしては、ランサムウェア攻撃、DDoS攻撃、標的型攻撃などが挙げられます。

ランサムウェア攻撃は、医療機関のシステムを暗号化し、電子カルテなどの重要データを使用不能にした上で、復号化のための身代金を要求するものです。

DDoS攻撃は、大量のアクセスを特定のサイトに集中させ、サービスを停止させることを目的とします。

標的型攻撃は、特定の組織や個人を狙い、時間をかけて内部ネットワークに侵入し、情報漏洩やシステム破壊を試みるものです。

これらの攻撃は、医療機関における医療情報システムの安全を脅かすものであり、適切な対策が求められます。

私は富士通で医療機関向けシステム開発を約10年行ってきました。 だからこそ、現場のシステムが一度機能不全に陥った際の恐ろしさを、肌感覚で理解しています。 超DX仕事術でも触れているように、便利なデジタル技術の活用とセキュリティリスクは常に隣り合わせなのです。

病院における影響

病院がサイバー攻撃を受けた場合の影響は甚大です。

電子カルテシステムが停止すれば、診療業務が滞り、患者への適切な医療提供が困難になる可能性があります。

また、患者の個人情報が漏洩すれば、患者からの信頼を失い、病院の社会的信用も大きく損なわれるでしょう。

さらに、システム復旧には多大な時間と費用がかかり、病院経営にも深刻な影響を及ぼします。

近年、医療機関におけるサイバー攻撃被害は増加傾向にあり、その影響の深刻さから、厚生労働省をはじめとする関係機関が対策の強化を推進しています。

医療機関におけるサイバーセキュリティ対策は、患者の安全と安心を守る上でも、病院経営を安定させる上でも、極めて重要な課題です。

私がシステムを作る側として現場にどっぷりと浸かっていた当時から、医療情報の取り扱いは最も神経を使う部分でした。 それは単なるデータではなく、人の命や尊厳に直結する非常にデリケートな情報だからです。

実際の事例

近年、医療機関におけるサイバー攻撃の事例が報告されています。

例えば、2022年には、複数の医療機関がランサムウェア攻撃を受け、電子カルテシステムが使用不能になる被害が発生しました。

これらの事例では、患者の診療情報や個人情報が漏洩した可能性も指摘されています。

また、ある病院では、DDoS攻撃を受け、病院のウェブサイトが一時的に閲覧不能になるという被害も発生しました。

これらの事例は、サイバー攻撃が医療機関に与える影響の大きさを改めて示すものです。

各医療機関においては、これらの事例を参考に、自院のシステムにおけるリスクを評価し、適切なセキュリティ対策を講じる必要があります。

また、万が一サイバー攻撃を受けた場合の対応計画を策定し、迅速かつ適切に対応できる体制を整備しておくことが重要です。

医療機関のサイバーセキュリティ対策は、患者の安全と安心を守る上でも、病院経営を安定させる上でも、極めて重要な課題です。

超DX仕事術でお伝えしている原則として、セキュリティリテラシーの向上が不可欠となります。 どんなに優れたITツールを導入しても、人的ミスや知識不足というセキュリティリスクを念頭に置いていなければ、取り返しがつかない事態に発展しかねません。 常に最悪のリスクを想定し、システムと人の両面から適切な対策と仕組み作りを行っていく必要があります。

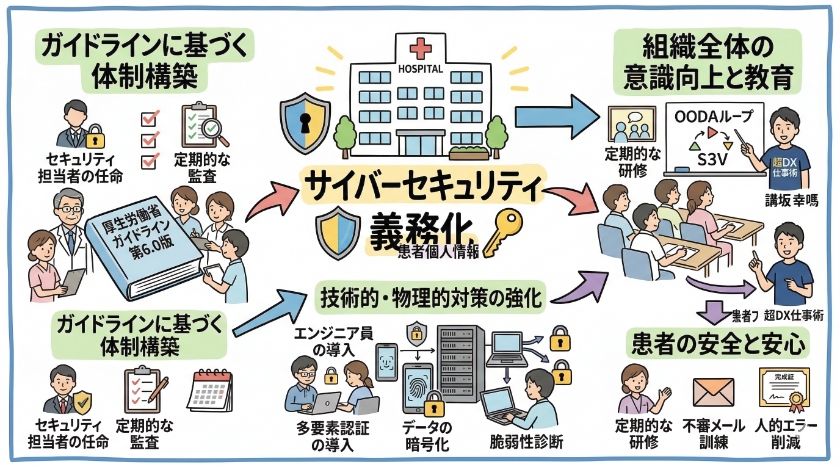

医療機関におけるサイバーセキュリティの義務化

厚生労働省の方針

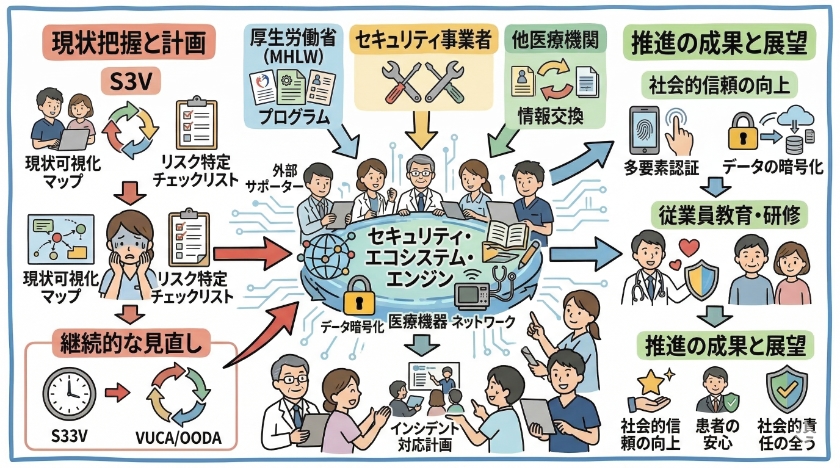

厚生労働省は、医療機関におけるサイバーセキュリティの強化を重要な課題と位置づけており、医療情報システムの安全管理に関するガイドライン第6.0版を提供し、医療機関のサイバーセキュリティ対策の推進を図っています。

このガイドラインは、医療機関における情報システムの安全管理のために必要な措置を具体的に示しており、医療機関がサイバー攻撃から患者の個人情報を保護し、診療情報を含むデータの安全を確保するために不可欠なものです。

厚生労働省は、ガイドラインの更新や研修プログラムの提供を通じて、医療機関のセキュリティ体制の強化を支援しています。

また、サイバー攻撃の被害事例を共有し、医療機関がリスクを認識し、適切な対策を実施できるよう、情報発信を強化しています。

私も富士通で医療機関向けシステム開発に約10年携わってきた経験から、このようなガイドラインがいかに現場の指針として重要かを痛感しています。

システムを作る側としても、常に最新の指針をキャッチアップし、現場の業務プロセスに落とし込むことが求められているのです。

医療機関の義務

医療機関は、患者の個人情報や診療情報を保護する義務を負っています。

この義務は、医療情報システムの安全管理に関するガイドラインに沿った安全管理措置を実施することで果たされます。

具体的には、リスク評価を行い、それに基づいたセキュリティ対策の策定、システムの脆弱性対策、従業員へのセキュリティ教育、インシデント発生時の対応計画の策定などが含まれます。

これらの措置は、ランサムウェアなどのサイバー攻撃から医療機関を守り、患者の情報を安全に管理するために必要です。

また、医療機関は、セキュリティインシデントが発生した場合には、厚生労働省や関係機関への連絡、被害の拡大防止、システムの復旧などに迅速に対応することが求められます。

超DX仕事術でも触れた通り、セキュリティ事故の7割は人的要因が占めていると言われています。

不審なメールは不用意に開かないといった知識も含め、従業員への教育を徹底し、個人のセキュリティリテラシーを底上げすることは、もはや医療機関にとっても避けて通れない義務と言えるでしょう。

必要な措置

医療機関におけるサイバーセキュリティ対策として必要な措置は多岐にわたりますが、まず、自院の情報システム全体のリスク評価を行うことが重要です。

ネットワーク構成、使用している機器、データの保管場所などを確認し、脆弱性を特定します。

次に、特定されたリスクに基づいて、セキュリティポリシーを策定し、システムへのアクセス制限、データの暗号化、不正アクセス検知システムの導入などの措置を実施します。

従業員に対しては、定期的なセキュリティ教育を行い、サイバー攻撃の手口や個人情報保護の重要性について理解を深めさせることが必要です。

また、万が一サイバー攻撃を受けた場合に備え、インシデント対応計画を策定し、迅速かつ適切な対応が可能な体制を構築しておくことが重要です。

厚生労働省が提供するガイドラインを活用し、継続的にセキュリティ対策を強化していくことが求められます。

現状のリスクや脆弱性を特定するには、まずは業務を見える化する「 V3S」のサイクルを回してみることをおすすめします。

何気なく使っているシャドーITや野良ツールがないか、まずは業務フローを可視化してボトルネックとリスクを特定し、適切な対策と仕組み作りを講じてみてください。

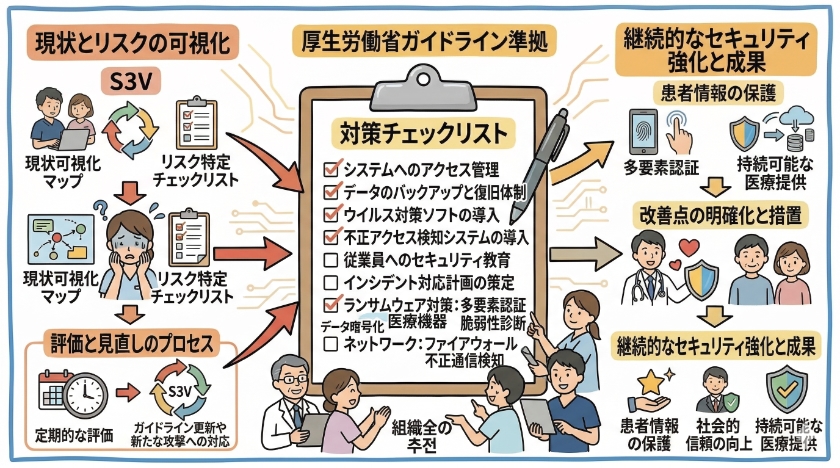

対策チェックリストの重要性

チェックリストの目的

チェックリストの主な目的は、医療機関におけるサイバーセキュリティ対策の現状を可視化し、リスクを確認することです。

超DX仕事術でお伝えしたV3Sの法則の最初のステップ、Visualization、つまり見える化することと全く同じ考え方ですね 。

チェックリストを利用することで、医療機関は自院のセキュリティ体制がどのレベルにあるのかを把握し、改善すべき点を明確にすることができます。

また、チェックリストは、厚生労働省が提供する医療情報システムの安全管理に関するガイドラインに沿った対策が実施されているかを確認するためのツールとしても活用できます。

定期的にチェックリストを使用することで、継続的なセキュリティ強化を推進し、サイバー攻撃から患者の個人情報や診療情報を含むデータを安全に保護することが可能となります。

現状を正確に見える化しなければ、どこにリスクが潜んでいるのかすら特定できませんので、このステップは非常に重要です 。

導入すべき項目

チェックリストに導入すべき項目は、医療機関の規模や情報システムの構成によって異なりますが、一般的には、システムへのアクセス管理、データのバックアップと復旧体制、ウイルス対策ソフトの導入、不正アクセス検知システムの導入、従業員へのセキュリティ教育、インシデント対応計画の策定などが含まれます。

これはまさに、V3Sの次のステップであるSegmentalized、業務やシステムを細分化することに該当します 。

また、ランサムウェア対策として、多要素認証の導入や、定期的な脆弱性診断の実施も重要です。

ネットワークのセキュリティ対策としては、ファイアウォールの導入や、不正な通信を検知するシステムの導入が必要です。

これらの項目をチェックリストに含めることで、医療機関は網羅的なセキュリティ対策を実施し、サイバー攻撃への対応力を強化することができます。

私が過去にITコンサルティングを行ってきた経験からも、導入しているITツールやシステムを細分化して管理表などで把握しておかないと、いつの間にかシャドーITや野良ツールが発生し、そこから重大なセキュリティ事故に繋がる危険性があります 。

評価と見直しのプロセス

チェックリストによる評価は、定期的に実施することが重要です。

評価の結果に基づいて、セキュリティ対策の改善点を特定し、必要な措置を講じます。

ここでようやく、V3Sの最後のステップであるSpecify、ボトルネックやリスクを特定することが活きてきます 。

また、厚生労働省が医療情報システムの安全管理に関するガイドライン第6.0版を更新した場合や、新たなサイバー攻撃の手口が確認された場合には、チェックリストの内容を適切に見直す必要があります。

評価と見直しのプロセスを継続的に行うことで、医療機関は常に最新のセキュリティ対策を維持し、サイバー攻撃から患者の情報を安全に守ることが可能となります。

このプロセスには、院内のセキュリティ担当者だけでなく、経営層も含めて推進することで、組織全体としてのセキュリティ意識の向上を図ることが重要です。

一度チェックリストを作って満足するのではなく、超DX仕事術で解説したOODAループのように、常に現状を観察し、情勢を判断して改善を回し続けることこそが、最も確実なリスク対策へと繋がっていくのです 。

医療情報システムの安全管理

情報システムの安全管理に関するガイドライン

医療機関における情報システムの安全管理は、患者の個人情報保護、診療情報の安全確保、そして病院の安全な運用に不可欠です。

厚生労働省は、医療情報システムの安全管理に関するガイドラインを提供し、医療機関におけるサイバーセキュリティ対策の強化を推進しています。

このガイドラインは、医療機関における情報システムの安全管理のために必要な措置を具体的に示し、サイバー攻撃から患者の個人情報を保護し、診療情報を含むデータの安全を確保するための基盤となります。

医療機関は、このガイドラインを活用し、自院の情報システムのリスクを評価し、適切なセキュリティ対策を実施することが求められます。

私自身、富士通で医療機関向けシステム開発に携わっていた頃から、現場とシステム部門の間に横たわる高い壁を幾度となく見てきました 。

現場の業務がわからないシステム部門に任せっきりの受け身体制では、こうしたガイドラインを真に活かすことはできません 。

超DX仕事術の考え方を用いて、現場一人ひとりが当事者意識を持つことが、安全な運用への第一歩となります。

リスク管理の重要性

リスク管理は、医療機関におけるサイバーセキュリティ対策の根幹をなすものです。

医療機関は、自院の情報システム全体のリスクを洗い出し、優先順位をつけて対応する必要があります。

リスク評価では、システムの脆弱性、サイバー攻撃の被害に遭う可能性、被害が発生した場合の影響などを考慮します。

ランサムウェアなどのサイバー攻撃は、患者の個人情報や診療情報を暗号化し、システムの運用を停止させる可能性があるため、特に注意が必要です。

リスク評価の結果に基づいて、セキュリティポリシーを策定し、システムへのアクセス制限、データのバックアップ、ウイルス対策ソフトの導入などの措置を実施します。

リスクに対する適切な対応計画を立て、万が一の場合に備えることが重要です。

ここでも、勘、経験、感情といった3Kに頼るのではなく、正確なデータに基づいてリスクを洗い出す客観性が求められます 。

超DX仕事術でお伝えしているように、データの重要性を理解し、それに基づいた冷静な判断を下すことが、強固なリスク管理に繋がるのです 。

院内での実施方法

院内での実施方法としては、まず、セキュリティ担当者を任命し、セキュリティ体制を構築することが重要です。

セキュリティ担当者は、院内のセキュリティポリシーを策定し、従業員へのセキュリティ教育を実施します。

また、システム管理者と連携し、システムの脆弱性対策や不正アクセス検知システムの導入を推進します。

定期的なセキュリティ監査を行い、システムのセキュリティレベルを確認し、改善点を特定します。

厚生労働省が提供するガイドラインを活用し、継続的にセキュリティ対策を強化していくことが求められます。

院内全体でセキュリティ意識を向上させ、サイバー攻撃から患者の情報を守る体制を構築することが重要です。

経営層も含めてセキュリティ対策を推進することで、組織全体としてのセキュリティ意識の向上を図ることが重要です。

ITが苦手だと言ってシステム部門に丸投げするのではなく、経営層や現場が時間をかけて少しずつ壁を取り払いながら歩み寄る必要があります 。

OODAループを回すように、常に最新の状況を観察し、情勢判断をして組織全体で変化し続ける柔軟性を持つことが、これからの時代を生き残る賢明な選択と言えるでしょう 。

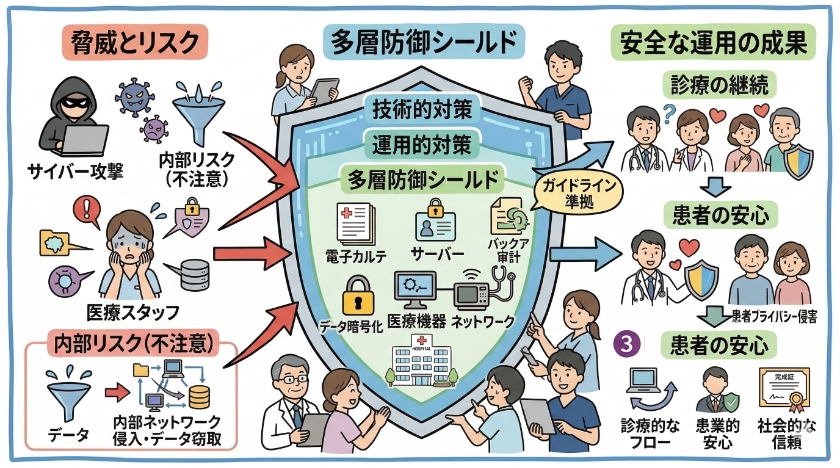

サイバーセキュリティ対策の推進

関係者の支援と協力

サイバーセキュリティ対策の推進には、医療機関内の関係者だけでなく、外部の関係者との支援と協力が不可欠です。

厚生労働省をはじめとする関係機関は、医療機関向けの研修プログラムや情報提供を実施し、医療機関のセキュリティ体制強化を支援しています。

また、セキュリティ事業者は、医療機関の情報システムの脆弱性診断やセキュリティ対策の導入を支援しています。

医療機関は、これらの支援を活用し、自院のセキュリティレベルを向上させることが重要です。

また、他の医療機関と情報共有を行い、サイバー攻撃の手口や対策に関する情報を共有することも有効です。

関係者との連携を強化することで、サイバー攻撃に対する対応力を向上させることが可能となります。

私も独立してITコンサルティング会社を立ち上げ、多くの企業にITツール導入の支援をしてきました 。

その中で感じるのは、自分たちだけで抱え込まず、外部の専門家や他機関の成功事例を参考に自分の型に当てはめることが、一番の近道だということです 。

効果的な施策の実施例

効果的な施策の実施例としては、多要素認証の導入、データの暗号化、定期的なバックアップ、従業員へのセキュリティ教育、インシデント対応計画の策定などが挙げられます。

多要素認証は、システムへの不正アクセスを防止するために有効な手段です。

データの暗号化は、万が一データが漏洩した場合でも、個人情報を保護することができます。

定期的なバックアップは、ランサムウェアなどのサイバー攻撃からデータを復旧するために必要です。

従業員へのセキュリティ教育は、サイバー攻撃の手口やセキュリティポリシーについて理解を深めさせることが重要です。

インシデント対応計画は、万が一サイバー攻撃を受けた場合に、迅速かつ適切な対応を可能にするために必要です。

これらの施策を実施することで、医療機関はサイバー攻撃への対応力を強化することができます。

超DX仕事術でもお伝えしているように、大事な資料を自動バックアップする仕組みは、Zapierなどのツールを使えばノンプログラミングで簡単に構築できてしまいます 。

手作業による人的ミスを防ぐためにも、定型作業などシステム化できる部分は極力システムに任せ、人間はセキュリティリテラシーの向上といった本来注力すべき教育に時間を割くべきなのです 。

今後の展望

今後の展望としては、医療機関におけるサイバーセキュリティ対策は、ますます重要性を増していくと考えられます。

サイバー攻撃の手口は高度化、巧妙化の一途をたどっており、医療機関は常に最新のセキュリティ対策を講じる必要があります。

また、厚生労働省をはじめとする関係機関は、医療機関向けの支援をさらに強化し、医療機関のセキュリティレベル向上を推進していくと考えられます。

医療機関は、これらの支援を活用し、継続的にセキュリティ対策を強化していくことが求められます。

データの安全管理を徹底し、患者の個人情報を保護することが、医療機関の社会的責任であるという認識を強化し、セキュリティ体制を強化することが重要です。

ITの技術進歩が激しいVUCAの時代では、一度対策をして終わりではありません 。

常にOODAループを回し、超DX仕事術のV3Sのフレームワークを用いて現状を可視化し続けることで、変化に柔軟に対応できる盤石な体制を築いていってほしいと願っています 。

医療機関のサイバーセキュリティ強化:病院における対策チェックリストに関する「よくある質問」

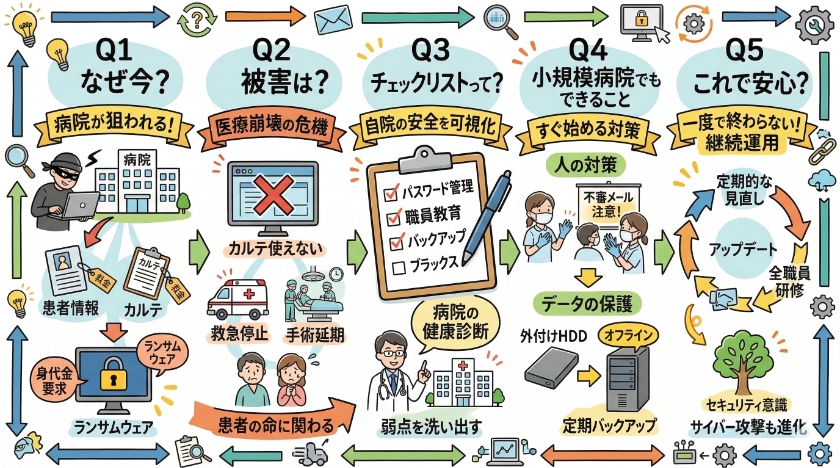

Q1: なぜ今、医療機関(病院)でサイバーセキュリティ強化が急務と言われているのですか?

近年、病院を狙ったサイバー攻撃が急増しているためです。医療機関が扱う患者の個人情報やカルテ情報は、サイバー犯罪者にとって非常に価値が高く、闇市場で高値で取引されるため標的にされやすいという背景があります。

また、病院は人命に関わる機関であるため、「システムを人質に取れば、焦って身代金(ランサムウェア攻撃)を支払ってくれるだろう」と犯罪者に狙われやすいという非常に厄介な特徴を持っています。

Q2: もし病院がサイバー攻撃を受けると、具体的にどのような被害が出ますか?

最も恐ろしいのは、電子カルテシステムが暗号化されて使えなくなることです。

過去の実際の被害例でも、過去の病歴が確認できず救急患者の受け入れが停止したり、予定されていた手術が延期になったりするなど、直接的に患者の命に関わる重大な医療崩壊を引き起こしました。

さらに、患者の個人情報漏洩による損害賠償や、地域からの信頼を大きく失うなど、病院経営そのものを揺るがす致命的なダメージを受けます。

Q3: セキュリティ強化のための「対策チェックリスト」とはどのようなものですか?

対策チェックリストとは、病院が最低限実施すべきセキュリティ対策を分かりやすく項目化した点検表のことです。

厚生労働省が公開しているガイドラインなどに基づいて作成されており、「パスワードは適切に管理されているか」「不審なメールを開かない教育をしているか」「バックアップは取っているか」など、自院の現在の安全性を可視化し、弱点を洗い出すための健康診断のようなツールです。

ITの専門知識がない方でも、どこから手をつければ良いかが明確になります。

Q4: IT専門のスタッフがいない小規模な病院でも、まず始められる対策は何ですか?

高額なシステムを入れる前に、まずは「人」の対策と「データ」の保護から始めましょう。

具体的には、職員に対して「心当たりのないメールの添付ファイルやリンクは絶対に開かない」といった基本的なルールの徹底と定期的な注意喚起を行うことです。

また、システムが乗っ取られた場合に備えて、普段のネットワークから切り離した場所(外付けハードディスクなど)に定期的なバックアップを取っておくことが、最悪の事態を防ぐための最も効果的な初動対策となります。

Q5: チェックリストを活用して一通り対策を行えば、もう安心でしょうか?

いいえ、一度対策をして終わりではないのがサイバーセキュリティの難しいところです。サイバー攻撃の手口は日々巧妙に進化しているため、昨年の完璧な対策が今年も通用するとは限りません。

大切なのは、定期的にチェックリストを見直して最新の状態にアップデートすることです。

また、新しい職員が入職した際や、定期的なタイミングで全職員向けのセキュリティ研修を継続的に実施するなど、病院全体でセキュリティ意識を保ち続ける「運用」が不可欠です。

DXやITの課題解決をサポートします! 以下の無料相談フォームから、疑問や課題をお聞かせください。40万点以上のITツールから、貴社にピッタリの解決策を見つけ出します。

このブログが少しでも御社の改善につながれば幸いです。

もしお役に立ちそうでしたら下のボタンをクリックしていただけると、 とても嬉しく今後の活力源となります。 今後とも応援よろしくお願いいたします!

IT・通信業ランキング | にほんブログ村 |

もしよろしければ、メルマガ登録していただければ幸いです。

【メルマガ登録特典】DX戦略で10年以上勝ち続ける実践バイブル『デジタル競争勝者の法則』をプレゼント!

今すぐプレゼントを受け取る

今すぐプレゼントを受け取る