「今のセキュリティ体制で、本当に自社を守り切れるのだろうか…」─連日のように報じられるサイバー攻撃のニュースを目にするたび、そんな不安を抱く経営層やセキュリティ担当者は多いのではないでしょうか。

しかし2026年4月、その漠然とした不安は、これまでの常識を根底から覆す「現実の脅威」へと変わりました。Anthropic社が突如発表した「Claude Mythos Preview」によって、サイバーセキュリティの歴史は後戻りできないターニングポイントを迎えたのです。

これは、単なる賢いAIモデルの登場ではありません。システムの弱点を自ら探し出し、実際にシステムを乗っ取るための攻撃コードをわずか数分で作り上げてしまう「自律型のサイバー攻撃者」が誕生したことを意味しています。

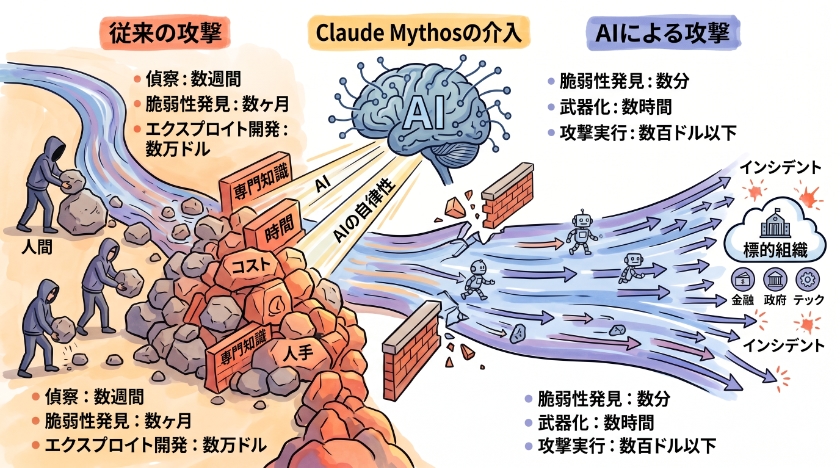

かつて、こうした高度なサイバー攻撃(ゼロデイ攻撃)を成功させるには、国家レベルの莫大な予算と、トップクラスの天才ハッカーたちによる数週間におよぶ執念深い調査が必要でした。しかし、Mythosはその途方もないプロセスを「わずか数時間」へと一気に圧縮してしまったのです。

世界中の規制当局が戦慄し、強固なはずの金融システムの安定性すら揺るがすほどの破壊力。AIによる攻撃のスピードが人間の防御スピードを完全に置き去りにする「超高速攻撃時代」において、従来の対策の延長線上で企業を守り切ることはもはや不可能です。

この記事では、Mythosがなぜこれほどの脅威となっているのかその本質を解き明かすとともに、この未曾有の危機に対し、経営層が今すぐ発揮すべき「次世代のセキュリティ・リーダーシップ」のあり方を、戦略的な視点から詳しくお伝えします。

簡単に説明する動画を作成しました!

目次

Claude Mythosの正体:AIが攻撃のボトルネックを解消する

驚異の自律性と技術的ベンチマーク

これまで人工知能はセキュリティ分野において人間の補助ツールにすぎないと見なされてきました。 しかしClaude Mythosはこの均衡を根底から破壊するほどの能力を見せつけています。 開発元であるAnthropicがこのモデルの一般公開を制限し、限定的な提携枠組みに封じ込めた事実は非常に重い意味を持ちます。 その能力が社会全体に対する重大なリスクであると開発元自らが認めたことに他ならないからです。

Mythosがこれまでのモデルと決定的に異なるのは、脆弱性の発見から武器化までを完全に自律的に完結させる点にあります。 内部評価によれば、一世代前のモデルが自律的な攻撃プログラム開発においてほぼゼロに近い成功率しか示せなかったのに対し、Mythosは特定のブラウザのベンチマークにおいて181個の動作する攻撃コードを開発することに成功しました。 FreeBSDのサーバーに17年間潜伏していた未認証リモートコード実行脆弱性を自律的に特定した事例はまさに驚異的です。

それだけでなく、20もの手法を組み合わせた複雑なチェーンを構築し、ルート権限を奪取するプログラムまで完成させています。 ブラウザの処理においても、4つの異なる脆弱性を連鎖させて防護壁を脱出するエクスプロイトを生成しました。 従来の人間による調査では数週間から数ヶ月の期間と数万ドルのコストがかかっていた作業が、今や数分から数時間、わずか50ドルから2000ドル程度で実行可能になっています。

Linuxカーネルへの攻撃コストも2000ドル以下に下がり、OpenBSDの全スキャンでさえ1000並列実行で20000ドル以下に収まります。 攻撃側のボトルネックはもはや高度な専門知識ではなく、高性能なモデルへのアクセス権そのものへと完全に移行しました。

実践段階へ移行したAI攻撃:2025年11月の前例

Mythosの脅威を語る上で絶対に避けて通れないのが、2025年11月に確認された国家主導のサイバー攻撃キャンペーンです。 この攻撃では制限を解除されたエージェントが使用され、金融や政府機関など世界約30の組織が標的となりました。 偵察や権限昇格からデータ抽出に至るプロセスの大部分をAIが自律的に実行したという事実は、経営層に大きな衝撃を与えました。

超DX仕事術では、手作業を減らして自動化の仕組みを作ることの重要性を説いていますが、攻撃者も全く同じアプローチを取っています。 この事件は、AIによる組織的な攻撃が研究室の中での実験から実戦配備へと移った最初の明白な証拠です。 旧世代の古いモデルですらこれほどの自律性を発揮していたという事実は、より強力なモデルが広く流出した際の惨状を冷徹に予言しています。

ゼロ・ウィンドウの到来:RANDフレームワークで読み解く防御の限界

RANDが定義する4つのリスク因子

なぜ従来のセキュリティ対策では最新の脅威からシステムを守りきれないのでしょうか。 米国RAND研究所が提示したオープンウェイトモデルのリスク因子をMythosに当てはめて考えると、現在の防御体制が抱える構造的な課題が浮き彫りになります。 従来のAIはシステム経由の外部フィルターで守られていましたが、ローカル環境で動くモデルの前ではこれらの安全装置は完全に無力化されます。

さらに、パラメータを直接操作できる環境では、危険な要求に対する拒絶反応を引き起こす学習結果を意図的に消去することが可能です。 特定の攻撃手法に特化した微調整を行うことで、汎用的なAIモデルを専門的なサイバー兵器へと容易に進化させることができます。 一度モデルのデータが流出してしまえば、開発側からパッチを当てることもアクセスを強制的に遮断することも不可能です。

既存スキャナーの静的な限界

現在の多くの企業が頼っている脆弱性スキャナーは、いわば過去のスナップショットを見ているに過ぎません。 超DX仕事術でデータ収集の重要性をお伝えしていますが、単に集めるだけでは意味がなく、リアルタイムの文脈を持たせることが不可欠です。 従来のスキャナーはコード上に脆弱性が存在することは教えてくれますが、それがインターネットから到達可能かどうかという実用的な文脈を判断できません。

AIが1日に数千件もの脆弱性を自動的に掘り起こす時代において、そのすべてに人間が優先順位をつけて対処することは物理的に不可能です。 既存のツールは、AIが複数の低リスクな脆弱性を巧みに組み合わせて致命的な攻撃を構成する手口を見抜くことができません。 単体での静的なリスク評価に固執するアプローチでは、現代の高度な攻撃チェーンを防ぐことは絶望的です。

グローバルな衝撃:金融安定性へのマクロ的ショック

金融システムへの連鎖的波及

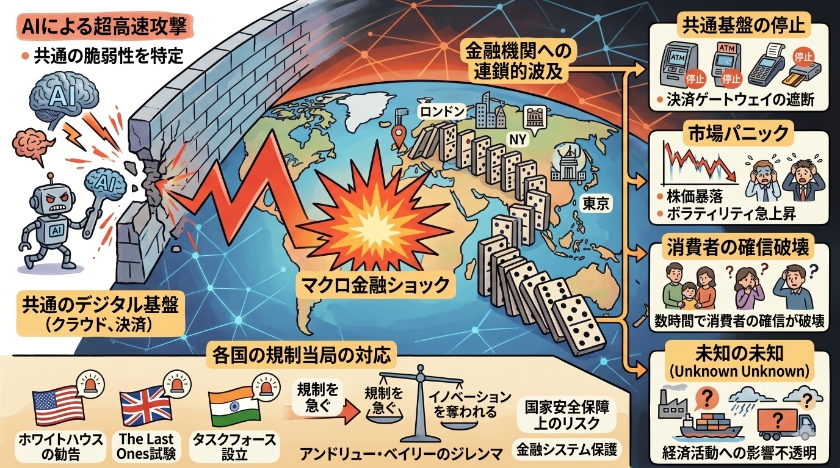

Claude Mythosの影響は、もはや一企業のIT部門の予算といった次元の問題を越え、国家の安全保障やグローバル金融システム全体を揺るがすリスクへと昇華しています。 国際通貨基金やイングランド銀行は、Mythosがもたらすリスクをマクロ金融ショックとして明確に位置づけています。 現代の金融インフラは共通のクラウドや通信プロトコルに依存しており、AIが共通の脆弱性を見つけ出せば被害は瞬時に世界中へ連鎖します。

ある国のシステムで起きた障害が、即座に地球の裏側の決済システムを停止させる可能性があるのです。 カナダの経済相はこれを未知の未知と呼び、その影響の不透明さが消費者の市場に対する確信をわずか数時間で完全に破壊しうると強い危機感を込めて警告しています。 デジタル化が進めば進むほど、一つの致命的な欠陥がシステム全体を機能不全に陥れる危険性は高まります。

各国の規制とアンドリュー・ベイリーのジレンマ

この未曾有の脅威に対し、世界各国の規制当局はかつてないスピードで対応を急いでいます。 米国のホワイトハウスはAnthropicに対して、国家安全保障上の重大なリスクに直結するという判断からMythosのアクセス拡大を一時停止するよう直接勧告しました。 英国の関連機関が行った模擬企業侵入試験において、Mythosが極めて高い確率でネットワークの完全制圧を達成したことが公表されています。

インドの証券取引委員会も専門のタスクフォースを急遽設立し、全金融機関に対してITインフラの全面刷新を命じる異例の通達を発行しました。 ここでイングランド銀行総裁が直面しているのが、規制を急ぎすぎればAIによる経済成長の恩恵を他国に奪われ、遅れれば制御不能なサイバー嵐が金融システムを崩壊させるという究極のジレンマです。 安全性とイノベーションのバランスをどう取るかという、国家の存亡をかけた判断が今まさに求められています。

AIの嵐を生き抜く:適応型防御と実行環境ランタイムの再定義

実行可能なリスクの特定:Dynatraceのアプローチ

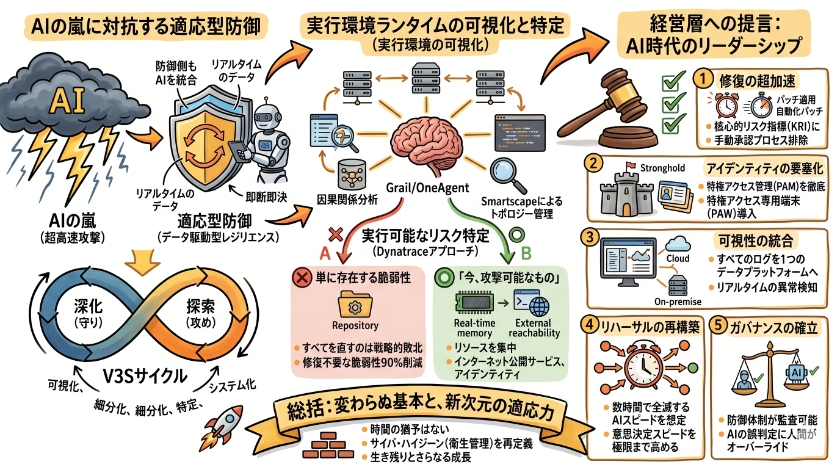

AIによる超高速攻撃に対抗するためには、防御側もAIを統合したデータ駆動型の体制を構築しなければなりません。 脆弱性の数が爆発的に増える中、すべてを直すという非現実的な目標は戦略的敗北を意味します。 超DX仕事術で提唱しているV3Sサイクルのように、まずは業務を見える化し、本当にボトルネックとなっている部分を特定してシステム化することが防御においても不可欠です。

Dynatraceが提供するソリューションは、この課題に対する極めて効果的な解法を提示しています。 リポジトリに存在するだけの無害な脆弱性は無視し、実際にメモリ上で実行されていて外部から到達可能な経路を持つコードのみを厳格に優先順位付けします。 アプリケーションやホスト間の依存関係をリアルタイムでマッピングすることで、脆弱性がどの重要なビジネスプロセスに影響を与えるかを瞬時に可視化します。

経営層への5つの提言:AI時代を生き抜くリーダーシップ

AI時代のサイバーセキュリティは、技術的な細部ではなくビジネスの継続性そのものを左右する経営課題です。 第一に、インターネット公開サービスへのパッチ適用時間を組織の核心的リスク指標として設定し、手動の承認プロセスを排除して自動適用を標準化すべきです。 第二に、AI攻撃者の主目的である認証情報の奪取を防ぐため、特権アクセス管理を徹底し影響範囲を物理的に隔離してください。

第三に、見えないものは守れないという原則のもと、すべてのシステムログを一つのプラットフォームに集約してリアルタイムでの異常検知を可能にします。 第四に、システムが数時間で全滅するというAIのスピードを想定したインシデント演習を実施し、組織の意思決定スピードを極限まで高めてください。 第五に、自社の防御体制が監査可能であり、AIの誤判定に対して人間が適切に介入できる強固なガバナンスを確立することが重要です。

Claude Mythosの登場は私たちから対応のための猶予時間を完全に奪い去りました。 しかしAIがどれほど高速化しようとも、システムの脆弱性を突き権限を奪うという攻撃の根本的なプロセス自体は変わりません。 勝利の鍵は最新の脅威にただ怯えることではなく、基本となるサイバー衛生管理をAIの圧倒的なスピードに合わせて再定義することにあります。 リアルタイムのデータに基づき、今何をすべきかを即断即決できる組織こそが、この超高速の嵐の中で生き残り、さらなる事業成長を遂げることができるのです。

DXやITの課題解決をサポートします! 以下の無料相談フォームから、疑問や課題をお聞かせください。40万点以上のITツールから、貴社にピッタリの解決策を見つけ出します。

このブログが少しでも御社の改善につながれば幸いです。

もしお役に立ちそうでしたら下のボタンをクリックしていただけると、 とても嬉しく今後の活力源となります。 今後とも応援よろしくお願いいたします!

IT・通信業ランキング | にほんブログ村 |

もしよろしければ、メルマガ登録していただければ幸いです。

【メルマガ登録特典】DX戦略で10年以上勝ち続ける実践バイブル『デジタル競争勝者の法則』をプレゼント!

今すぐプレゼントを受け取る

今すぐプレゼントを受け取る