「自社のセキュリティ対策は万全なはずなのに、なぜ大企業ですらサイバー攻撃を防げないのか…」─連日のように報道される情報漏えいのニュースを見て、そんな疑問や不安を抱いている方は多いのではないでしょうか。

強固なシステムを構築していても、攻撃者はあの手この手で巧妙にセキュリティ網をすり抜けてきます。その中でも現在、企業にとって最も深刻な脅威となっているのが「APT攻撃」です。

一時的なサイバー攻撃とは異なり、APT攻撃の真の恐ろしさは、「ターゲットに執拗に狙いを定め、気づかれないよう静かに侵入し、長期間にわたって機密情報を盗み出し続ける」ことにあります。

「うちは狙われるような大企業じゃないから」「IT部門が対策しているから」という油断こそが、攻撃者にとって最大の隙となります。今やAPT攻撃は、企業の規模を問わず、ひとつのミスが致命傷になりかねない重大なビジネスリスクなのです。

この記事では、APT攻撃の正体や「従来の標的型攻撃との違い」といった基礎知識から、実際に起きた被害事例、そして組織を守るための具体的な対策までを徹底解説します。IT担当者はもちろん、すべてのビジネスパーソン必見の「身を守るためのガイド」としてぜひお役立てください。

簡単に説明する動画を作成しました!

目次

APT攻撃の概要

超DX仕事術でもお伝えしていますが、便利なITツールを活用する裏には、常にセキュリティリスクが潜んでいます。

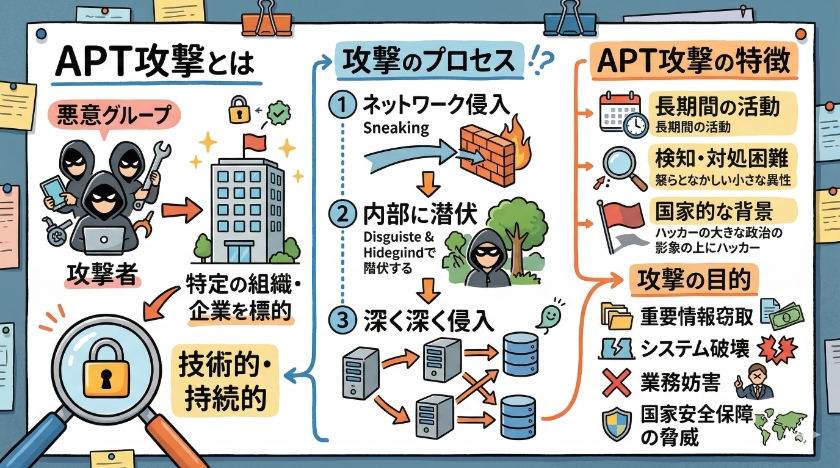

APT攻撃(Advanced Persistent Threat)とは、高度な技術と持続性を持ったサイバー攻撃のことです。

攻撃者は特定の組織や企業を標的とし、ネットワークに侵入して内部に潜伏し、重要な情報を窃取することを目的とします。

APT攻撃は、単なるウイルス感染とは異なり、長期間にわたって活動を継続し、組織のシステムやデータに深く侵入するため、検知や対処が非常に困難です。

近年、国家的な背景を持つ攻撃者によるAPT攻撃も確認されており、その脅威はますます増大しています。

APT攻撃の特徴

V3Sのフレームワークを使って私たちが業務のボトルネックを探すように、攻撃者も組織の脆弱性を注意深く探求しています。

APT攻撃の最大の特徴は、その高度な技術と持続性にあります。

攻撃者は、まず標的とする組織の脆弱性を特定し、その弱点を突いてネットワークに侵入します。

侵入後も、すぐに活動を開始するのではなく、内部のシステムやネットワーク構造を詳細に分析し、慎重に活動範囲を広げていきます。

また、マルウェアやバックドアなどの悪意のあるソフトを使用し、組織の内部情報を継続的に収集します。

攻撃者は、検知を逃れるために、一般的なセキュリティ対策を回避する高度な手法を用いることも特徴です。

APT攻撃の目的

超DX仕事術ではデータは宝の山だとお伝えしましたが、攻撃者もまさにその宝を狙っているのです。

APT攻撃の主な目的は、標的とする組織の重要な情報を窃取することです。

攻撃者は、企業の機密情報、研究開発データ、顧客情報、財務情報など、価値の高い情報を狙います。

これらの情報は、競合他社への売却、不正競争、国家的な利益のために利用される可能性があります。

また、APT攻撃は、単に情報を盗むだけでなく、組織のシステムを破壊したり、業務を妨害したりすることも目的とする場合があります。

近年では、政府機関や重要インフラを標的としたAPT攻撃も増加しており、国家安全保障上の脅威となっています。

標的型攻撃の特徴

超DX仕事術でもお伝えしていますが、DXを進める上でセキュリティリスクは決して無視できません。

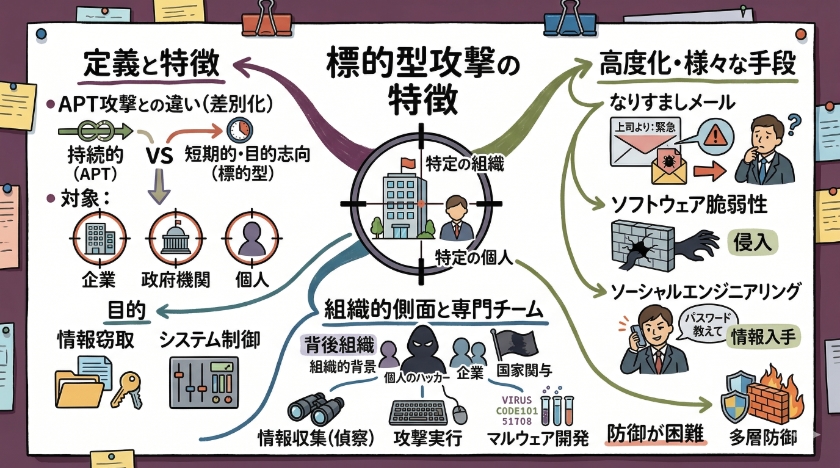

標的型攻撃は、特定の組織や個人を狙ったサイバー攻撃の一種です。

APT攻撃と同様に、攻撃者は特定の組織の内部情報やデータを狙って、ネットワークに侵入します。

しかし、APT攻撃が持続的な活動を特徴とするのに対し、標的型攻撃はより短期的な、または特定の目的に絞った攻撃である場合があります。

かつて大学教員の端末がEmotetというマルウェアに感染し情報が漏洩した事件がありましたが、あれも悪意のある攻撃の恐ろしさを物語っています。

標的型攻撃は、企業だけでなく、政府機関や個人も対象となり、情報窃取やシステムの制御などを目的とします。

標的型攻撃の手法

私が多くの企業でIT導入を支援してきても、セキュリティ事故の7割は人的要因だというデータがあります。

標的型攻撃の手法は、高度化しており、攻撃者は様々な手段を使用します。

例えば、標的の組織の関係者を装ったメールを使用し、マルウェアに感染させたり、悪意のあるファイルを開かせたりします。

また、標的の組織が使用しているソフトウェアの脆弱性を特定し、そこから侵入を試みる場合もあります。

さらに、ソーシャルエンジニアリングという手法を利用し、組織の内部のユーザーを欺いて情報を入手する手段も使用されます。

このような課題を未然に防ぐために、現状の業務フローをV3Sのフレームワークに当てはめて、どこに脆弱性があるか可視化することが有効です。

これらの攻撃を防ぐためには、多層防御が必要です。

標的型攻撃の組織的側面

システムに任せられる部分はシステム機能で防止し、同時に私たち個人のセキュリティリテラシーを上げていくしかありません。

標的型攻撃は、多くの場合、背後に組織的な背景があります。

個人のハッカーによる犯行も考えられますが、企業や国家が関与している事例も少なくありません。

特に国家が関与する場合、その目的は機密情報の窃取だけでなく、重要インフラの破壊やサイバースパイ活動など、より広範な範囲に及ぶことがあります。

また、これらの組織は、情報収集、攻撃の実行、マルウェアの開発など、それぞれ専門の役割を担う高度なチームを抱えており、その組織的な側面が、防御をより困難にしています。

超DX仕事術を推進する賢明なみなさんでしたら、ITツールの便利さの裏にあるこうしたリスクにも、しっかりと対策を講じていただけるはずです。

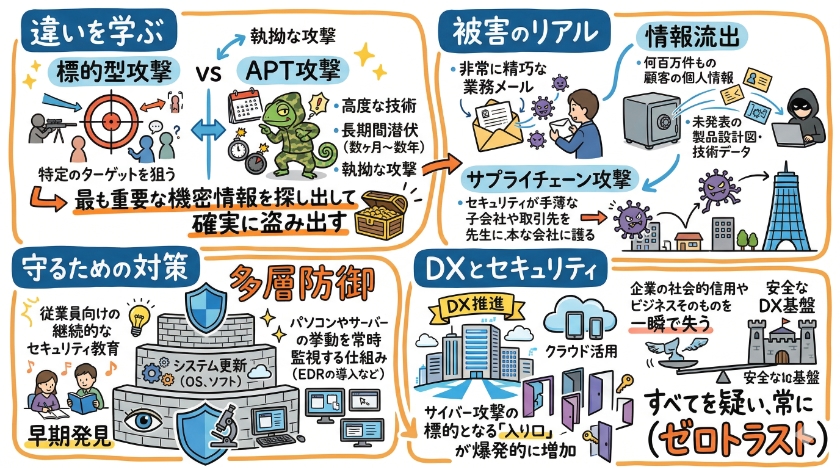

APT攻撃と標的型攻撃の違い

超DX仕事術でも繰り返しお伝えしていますが、デジタル化を進める上で、サイバー攻撃のリスクを正しく理解することは非常に重要です。

攻撃の持続性

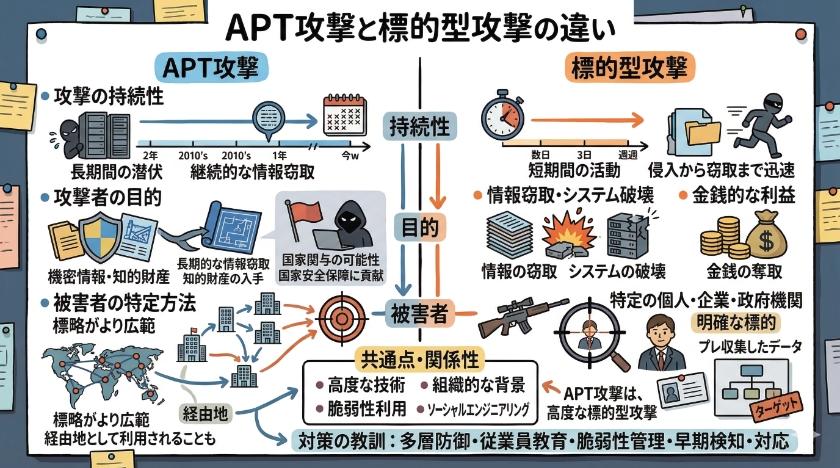

APT攻撃と標的型攻撃の大きな違いの一つは、攻撃の持続性です。

APT攻撃は、攻撃者が標的の組織のネットワークに侵入後、長期間にわたって内部に潜伏し、継続的に情報を窃取する特徴があります。

これに対し、標的型攻撃は、より短期的な目的を持つ場合が多く、侵入から情報窃取までの期間が比較的短い場合があります。

私がこれまで多くの企業のシステム導入を見てきた経験からも、見えない脅威が長期間潜伏しているケースは最も厄介だと感じています。

APT攻撃は高度な技術を使用し、長期にわたって検知を逃れるように設計されています。

攻撃者の目的の違い

日々の業務フローをV3Sのフレームワークで可視化するように、攻撃者が何を狙っているのかを明確にすることも対策の第一歩です。

APT攻撃と標的型攻撃では、攻撃者の目的にも違いが見られます。

APT攻撃の目的は、企業や政府機関などの組織から機密情報や知的財産を長期にわたって窃取することです。

これに対し、標的型攻撃は、情報の窃取だけでなく、システムの破壊や業務の妨害、金銭的な利益を目的とする場合があります。

また、APT攻撃は国家が関与している場合があり、その目的は国家安全保障に関連する情報の入手や重要インフラへの攻撃である可能性もあります。

被害者の特定方法

標的型攻撃とAPT攻撃では、被害者の特定方法にも違いがあります。

標的型攻撃では、特定の個人や企業、政府機関などが明確に標的として特定されます。

以前、クライアント先で起きたメールの誤操作トラブルの際にもお話ししましたが、特定の担当者を狙い撃ちにする手口はますます巧妙化しています。

攻撃者は、標的とする組織や個人に関連する情報を事前に収集し、その情報を利用して攻撃を仕掛けます。

一方、APT攻撃では、標的がより広範である場合や、最終的な目的を達成するために複数の組織や個人を経由する場合があります。

APT攻撃の場合、攻撃の対象となる組織や個人は、必ずしも攻撃者の最終的な標的とは限りません。

効率化を追求するだけでなく、超DX仕事術を実践するみなさんにはこうした脅威の仕組みを知り、守りを固めながら安全なデジタル環境を構築していただきたいと願っています。

APT攻撃に対する対策

超DX仕事術でもお伝えしていますが、ITツールを導入して効率化を図る一方で、セキュリティ対策も同時に検討しなければなりません。

セキュリティソリューションの選定

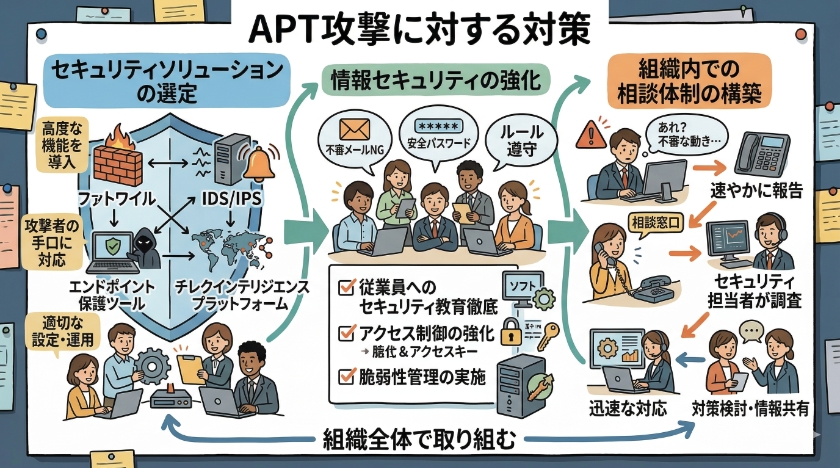

APT攻撃に対する対策として、適切なセキュリティソリューションの選定は非常に重要です。

企業は、APT攻撃の高度な手口に対応できる高度な機能を持つセキュリティソリューションを導入する必要があります。

例えば、ネットワークの侵入検知・防御システム(IDS/IPS)、エンドポイント保護(EPP)、脅威インテリジェンスプラットフォームなどを導入することが考えられます。

私がこれまで多くのITツールを見てきた経験からも、ただ導入して満足するのではなく、使いこなす環境づくりが大切だと感じています。

また、セキュリティソリューションを導入するだけでなく、その機能を最大限に活用するために、適切な設定や運用を行うことも重要です。

情報セキュリティの強化

シャドーITや野良ツールの放置がセキュリティ事故を招くように、日々の管理体制を見直すことが防御の第一歩となります。

APT攻撃から組織を守るためには、情報セキュリティの強化が不可欠です。

これには、従業員へのセキュリティ教育の徹底、アクセス制御の強化、脆弱性管理の実施などが含まれます。

従業員は、不審なメールやファイルを開かない、安全なパスワードを使用する、セキュリティポリシーを遵守するなどの行動を心がける必要があります。

また、アクセス制御を強化することで、不正なアクセスを防ぐことができます。

V3Sのフレームワークを使って業務のボトルネックを特定するように、システムの弱点も日頃から洗い出しておくべきです。

脆弱性管理では、システムやソフトウェアの脆弱性を特定し、適切な対策を講じることで、攻撃者による侵入を防ぐことができます。

組織内での相談体制の構築

セキュリティ事故の約7割は人的要因だというデータがあるからこそ、一人で抱え込まない仕組み作りが求められます。

APT攻撃への対策として、組織内での相談体制の構築も重要です。

従業員がセキュリティに関する問題や不審な兆候に気づいた場合、速やかに報告できるような体制を整えることが必要です。

報告された情報は、セキュリティ担当者が迅速に調査し、適切な対応を行う必要があります。

また、組織内でセキュリティに関する情報を共有し、対策を検討するための会議や研修を定期的に開催することも有効です。

コミュニケーションハブとしてチャットツールなどを活用すれば、チーム内での情報共有もスムーズに行えるようになります。

組織内での相談体制を構築することで、早期発見・早期対応が可能となり、被害を最小限に抑えることができます。

標的型攻撃に対する対策

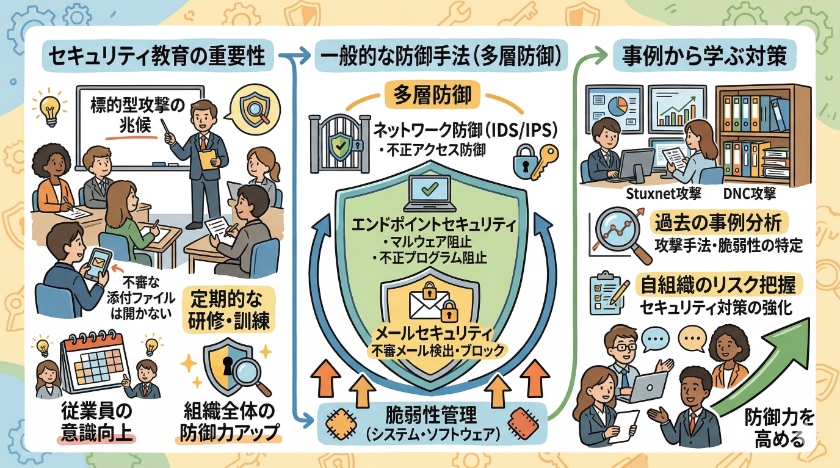

セキュリティ教育の重要性

超DX仕事術でもV3Sのフレームワークで現状を把握することをお伝えしましたが、セキュリティにおいてもまずは現状の意識を把握することが大切ですよね。

標的型攻撃に対する最も基本的な対策の一つは、セキュリティ教育を徹底することです。

企業や組織の従業員は、標的型攻撃の手法や兆候を理解し、不審なメールや添付ファイルを開かないようにする必要があります。

私も会社員時代、似たような名前の別人に誤ってメールを送ってしまった経験がありますが、悪意のあるメールも日常に潜んでいます。

また、ソーシャルエンジニアリング攻撃に対する警戒心を持つことも重要です。

定期的な研修や訓練を実施し、最新の攻撃手法や対策について学ぶ機会を設けることで、従業員のセキュリティ意識を高めることができます。

セキュリティ意識の向上は、組織全体の防御力を高める上で不可欠です。

一般的な防御手法

ITツールを導入する際、まずは機能や使い勝手を小さく試して検討すると思いますが、セキュリティも多角的に考える必要があります。

標的型攻撃に対する一般的な防御手法としては、多層防御が挙げられます。

まず、ファイアウォールや侵入検知システム(IDS)、侵入防御システム(IPS)を導入し、ネットワークへの不正アクセスを防御します。

次に、エンドポイントセキュリティソリューションを導入し、マルウェア感染や不正なプログラムの実行を阻止します。

例えばGmailでも異なるドメインに送信する場合に注意喚起メッセージが出る機能がありますが、システムに任せられる部分はシステムで防ぐのが一番です。

さらに、メールセキュリティゲートウェイを導入し、不審なメールや添付ファイルを検出し、ブロックします。

これらの対策を組み合わせることで、標的型攻撃に対する防御力を高めることができます。

脆弱性管理も重要です。

事例から学ぶ対策

何か新しいツールを導入する際、他人の成功事例を参考にして自分の型に当てはめるのが一番の近道だとお伝えしました。

これはセキュリティ対策でもまったく同じことが言えます。

過去の標的型攻撃事例から学ぶことは、今後の対策を講じる上で非常に重要です。

事例を分析することで、攻撃者がどのような手法を使用し、どのような脆弱性を突いたのかを理解することができます。

例えば、特定の業界や組織を狙った攻撃キャンペーンや、特定のマルウェアを使用した攻撃など、具体的な事例を研究することで、自組織がどのようなリスクにさらされているのかを把握することができます。

私のように専門的な知識がなくても、ネットで事例を検索するだけで多くの教訓が得られるはずです。

事例から得られた教訓を活かし、自組織のセキュリティ対策を見直し、強化することで、標的型攻撃に対する防御力を高めることができます。

APT攻撃と標的型攻撃の事例

超DX仕事術でもデータは宝の山だとお伝えしていますが、その宝を狙うサイバー攻撃は世界規模で起きています。

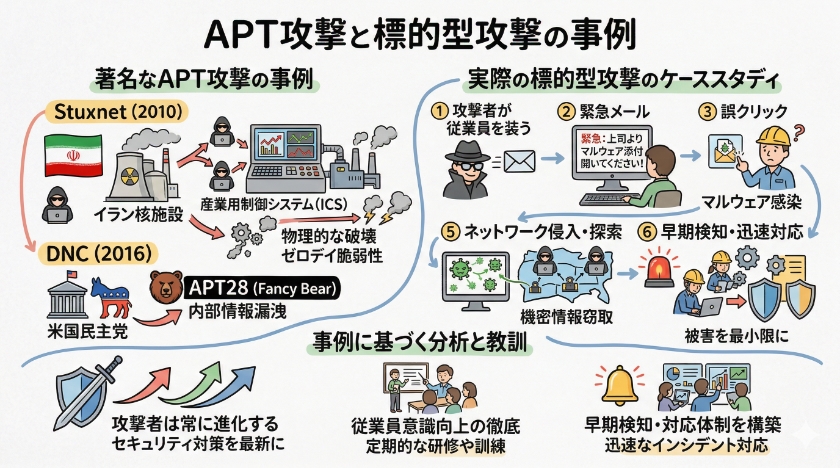

著名なAPT攻撃の事例

APT攻撃の著名な事例としては、2010年に発生したStuxnet攻撃が挙げられます。

この攻撃は、イランの核施設を標的とし、産業用制御システム(ICS)に侵入して物理的な破壊を引き起こしました。

Stuxnetは、高度な技術と複数のゼロデイ脆弱性を利用し、検知を逃れるように設計されていました。

また、2016年には、米国の民主党全国委員会(DNC)がAPT28 Fancy Bear と呼ばれる攻撃グループによるサイバー攻撃を受け、内部情報が漏洩しました。

これらの事例は、APT攻撃の高度な技術と深刻な影響を示しています。

実際の標的型攻撃のケーススタディ

私も過去に、似たような名前の別人に誤ってメールを送ってしまった経験がありますが、サイバー攻撃はそうした人間の心理や行動の隙を巧妙に突いてきます。

ある企業が標的型攻撃を受けたケーススタディを紹介します。

攻撃者は、まず企業の従業員を装ったメールを送信し、マルウェアが添付されたファイルを開かせようとしました。

従業員が誤ってファイルを開いた結果、マルウェアがシステムに感染し、攻撃者は企業のネットワークに侵入しました。

その後、攻撃者は内部のシステムを探索し、機密情報を窃取しました。

企業は、早期に異常を検知し、セキュリティインシデント対応チームが迅速に対応したため、被害を最小限に抑えることができました。

このケーススタディから、従業員のセキュリティ意識向上と早期検知・対応の重要性がわかります。

事例に基づく分析と教訓

何か新しいツールを導入する際、他人の事例を参考にして自分の型に当てはめるのが一番の近道だとお伝えしました。

セキュリティ対策でも同じように、事例から学ぶことがV3Sのフレームワークで業務を見直す上でも非常に役立ちます。

APT攻撃や標的型攻撃の事例を分析することで、共通の教訓を得ることができます。

まず、攻撃者は常に新しい手法を開発し、既存のセキュリティ対策を回避しようとするため、セキュリティ対策は常に最新の状態に保つ必要があります。

また、従業員のセキュリティ意識向上は不可欠であり、定期的な研修や訓練を実施する必要があります。

さらに、早期検知・対応体制を構築し、セキュリティインシデントが発生した場合に迅速に対応できるように備えておく必要があります。

これらの教訓を活かし、組織全体のセキュリティ対策を強化することで、APT攻撃や標的型攻撃に対する防御力を高めることができます。

APT攻撃と標的型攻撃:違い、対策、事例 – ITセキュリティ解説

Q1: 「APT攻撃」と「標的型攻撃」とはそもそも何ですか?

どちらも特定の企業や組織を明確なターゲットとして狙うサイバー攻撃のことです。

標的型攻撃は、不特定多数ではなく「あなた(の会社)」をピンポイントで狙う攻撃全般を指します。

一方、APT攻撃(Advanced Persistent Threat:高度な持続的脅威)は、標的型攻撃の中でも特に「高度な技術」を使い、「長期間にわたって執拗に」行われる攻撃のことを指します。

Q2: APT攻撃と標的型攻撃の具体的な違いは何ですか?

最大の違いは「攻撃の期間」と「手口の高度さ」にあります。一般的な標的型攻撃は、ウイルス入りのメールを送りつけるなどして比較的短期間で目的(情報窃取など)を達成しようとします。

しかしAPT攻撃は、システム内に数ヶ月から時には数年にもわたって密かに潜伏します。

セキュリティ網を巧みにすり抜けながら、じわじわと組織の深部へ入り込み、最も重要な機密情報を探し出して確実に盗み出すのが特徴です。

Q3: 実際にどのような被害事例が起きているのでしょうか?

よくある事例として、実在する取引先や社内の人間になりすました「非常に精巧な業務メール」を開封させる手口があります。

これにより社内ネットワークがウイルスに感染し、何百万件もの顧客の個人情報や、未発表の製品設計図・技術データが海外のハッカー集団に盗み出される事件が多発しています。

また、大企業を直接狙うのではなく、まずはセキュリティが手薄な子会社や取引先を攻撃して踏み台にする(サプライチェーン攻撃)事例も急増しています。

Q4: これらの恐ろしい攻撃を防ぐための対策を教えてください。

APT攻撃は非常に巧妙なため、一つの対策だけで防ぎ切ることは不可能です。そのため、複数の壁を用意する「多層防御」が必須となります。

具体的には、不審なメールに気づくための従業員向けの継続的なセキュリティ教育、OSやソフトウェアを常に最新に保つこと、そして万が一侵入されてもすぐに気づけるよう、パソコンやサーバーの挙動を常時監視する仕組み(EDRの導入など)を整備することが重要です。

Q5: DXを進める上で、なぜこれらのセキュリティ対策が重要視されるのですか?

DX(デジタルトランスフォーメーション)によって業務のデジタル化やクラウド活用が進むと、社内外でデータがやり取りされるようになり、サイバー攻撃の標的となる「入り口」が爆発的に増加するからです。

セキュリティ対策を後回しにしてDXを進めると、致命的な情報漏洩を引き起こし、企業の社会的信用やビジネスそのものを一瞬で失うリスクがあります。

安全なDXを実現するためには、「すべてを疑い、常に確認する(ゼロトラスト)」という前提の強固なセキュリティ基盤が不可欠なのです。

DXやITの課題解決をサポートします! 以下の無料相談フォームから、疑問や課題をお聞かせください。40万点以上のITツールから、貴社にピッタリの解決策を見つけ出します。

このブログが少しでも御社の改善につながれば幸いです。

もしお役に立ちそうでしたら下のボタンをクリックしていただけると、 とても嬉しく今後の活力源となります。 今後とも応援よろしくお願いいたします!

IT・通信業ランキング | にほんブログ村 |

もしよろしければ、メルマガ登録していただければ幸いです。

【メルマガ登録特典】DX戦略で10年以上勝ち続ける実践バイブル『デジタル競争勝者の法則』をプレゼント!

今すぐプレゼントを受け取る

今すぐプレゼントを受け取る